Konfiguration SSO

SmartLink fungiert als Identitätsanbieter (IdP) und unterstützt zwei SSO-Protokolle: SAML 2.0 und OpenID Connect (OIDC). Externe Anwendungen delegieren die Authentifizierung an SmartLink - Ihre Benutzer melden sich einmal an und greifen auf alle ihre Anwendungen zu.

Zugriff auf die Authentifizierungskonfiguration

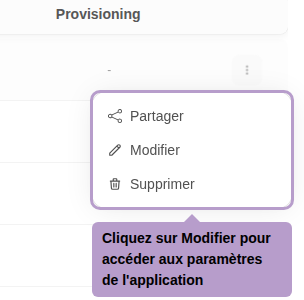

Öffnen Sie im Anwendungsliste das Aktionsmenü einer Anwendung und klicken Sie auf Bearbeiten.

Wählen Sie auf der Anwendungsseite das Register Authentifizierung aus. Wählen Sie dann das gewünschte Protokoll aus dem Dropdown-Menü aus: SAML2 oder OIDC.

Konfiguration SAML 2.0

Wählen Sie SAML2 im Dropdown-Menü aus, um dieses Protokoll zu aktivieren.

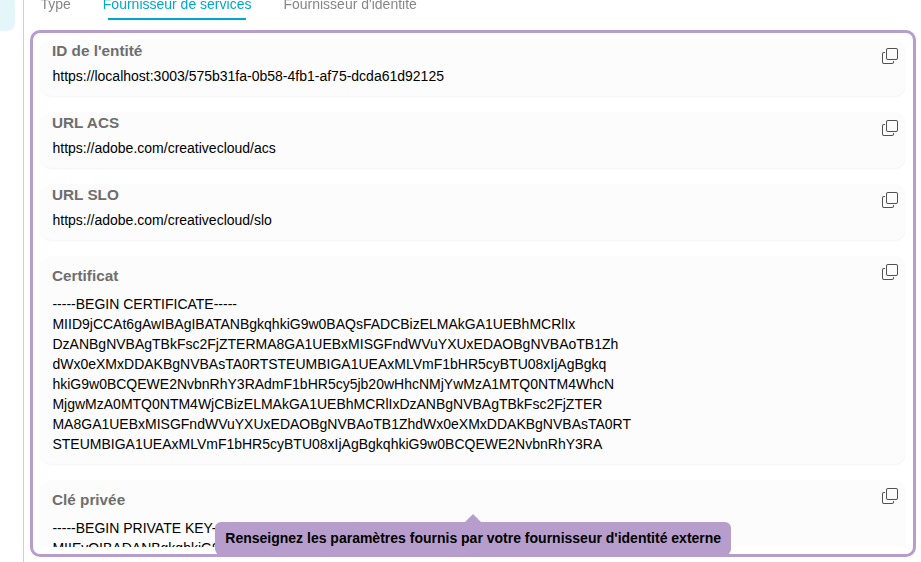

Service Provider-Einstellungen

Das Register Dienstanbieter enthält die Informationen der externen Anwendung (SP), die in SmartLink deklariert werden müssen, damit es SAML-Assertions an sie senden kann:

| Parameter | Beschreibung |

|---|---|

| Entity ID | Eindeutige Kennung der externen Anwendung (Dienstanbieter) |

| ACS-URL | URL der externen Anwendung, die SAML-Assertions empfängt (Assertion Consumer Service) |

| SLO-URL | URL der Abmeldung der externen Anwendung (Single Logout Service) |

| Zertifikat | Öffentliches Zertifikat des Dienstanbieters zur Überprüfung seiner signierten Anfragen |

| Privater Schlüssel | Privater Schlüssel von SmartLink zum Signieren der an den Dienstanbieter gesendeten Assertions |

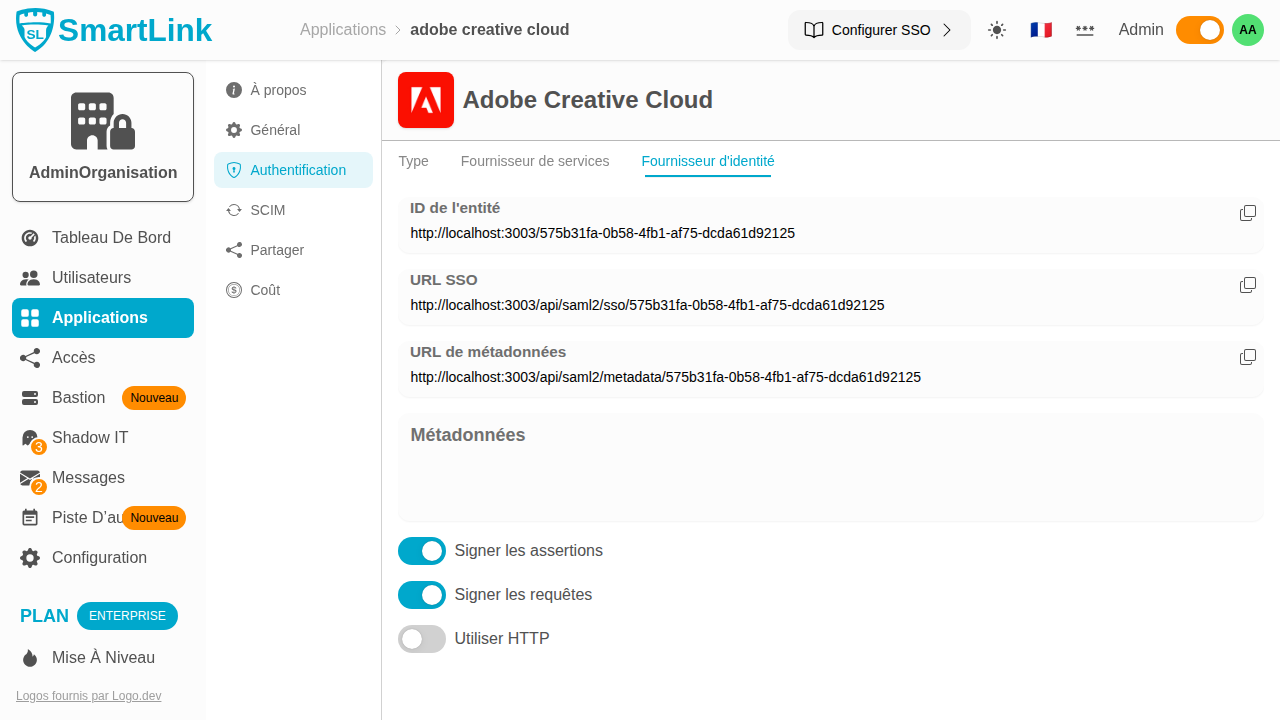

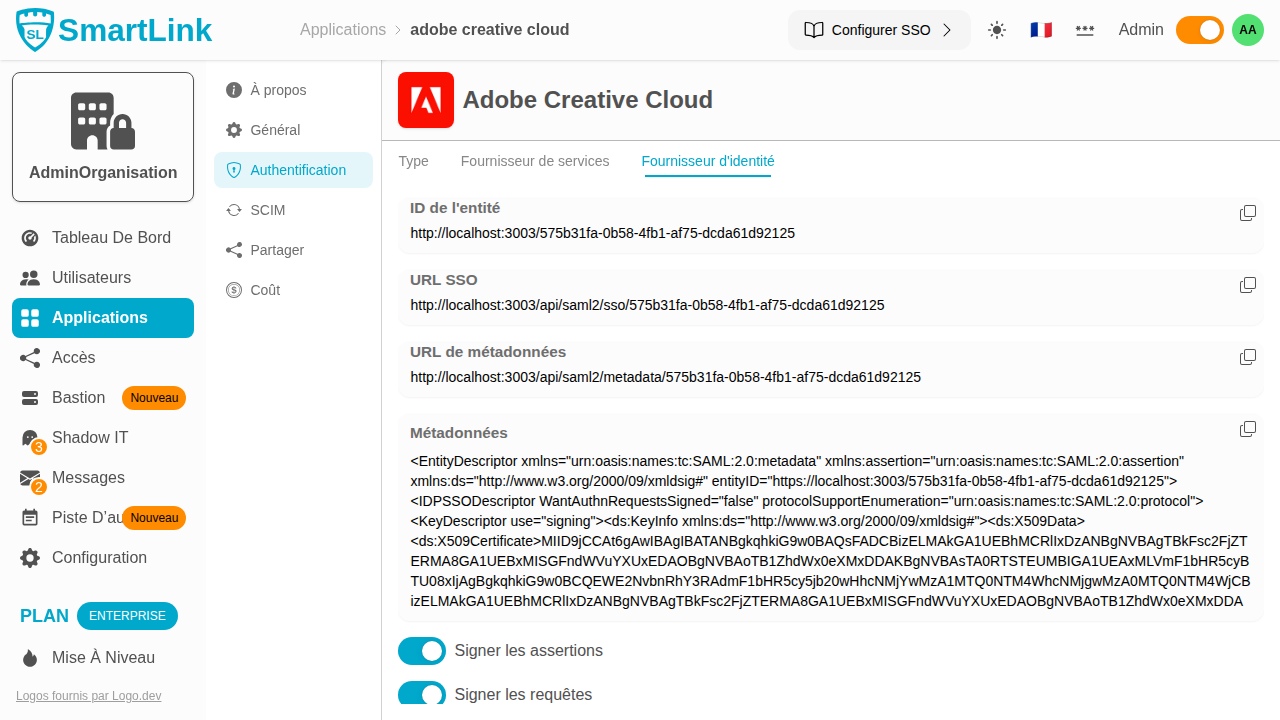

Identity Provider-Einstellungen

Das Register Identitätsanbieter enthält die Endpunkte von SmartLink (IdP), die in Ihrer externen Anwendung angegeben werden müssen:

| Parameter | Beschreibung |

|---|---|

| Entity ID | Eindeutige Kennung von SmartLink als Identitätsanbieter |

| SSO-URL | SSO-Endpunkt von SmartLink, zu dem die Anwendung den Benutzer umleitet |

| Metadaten-URL | URL der XML-Metadatendatei von SmartLink (automatischer Import möglich) |

| Metadaten | Rohinhalt der Metadatendatei |

Erweiterte Optionen ermöglichen die Anpassung des Signatur- und Protokollverhaltens:

| Option | Beschreibung |

|---|---|

| Assertionen signieren | SmartLink signiert die an den Dienstanbieter gesendeten SAML-Assertions |

| Anfragen signieren | SmartLink signiert die Authentifizierungsanfragen |

| HTTP verwenden | Erlaubt HTTP-Verbindungen (nicht empfohlen für den Produktionsbetrieb) |

Konfiguration OIDC

Wählen Sie OIDC im Dropdown-Menü aus, um das OpenID Connect-Protokoll zu aktivieren.

Provider-Einstellungen

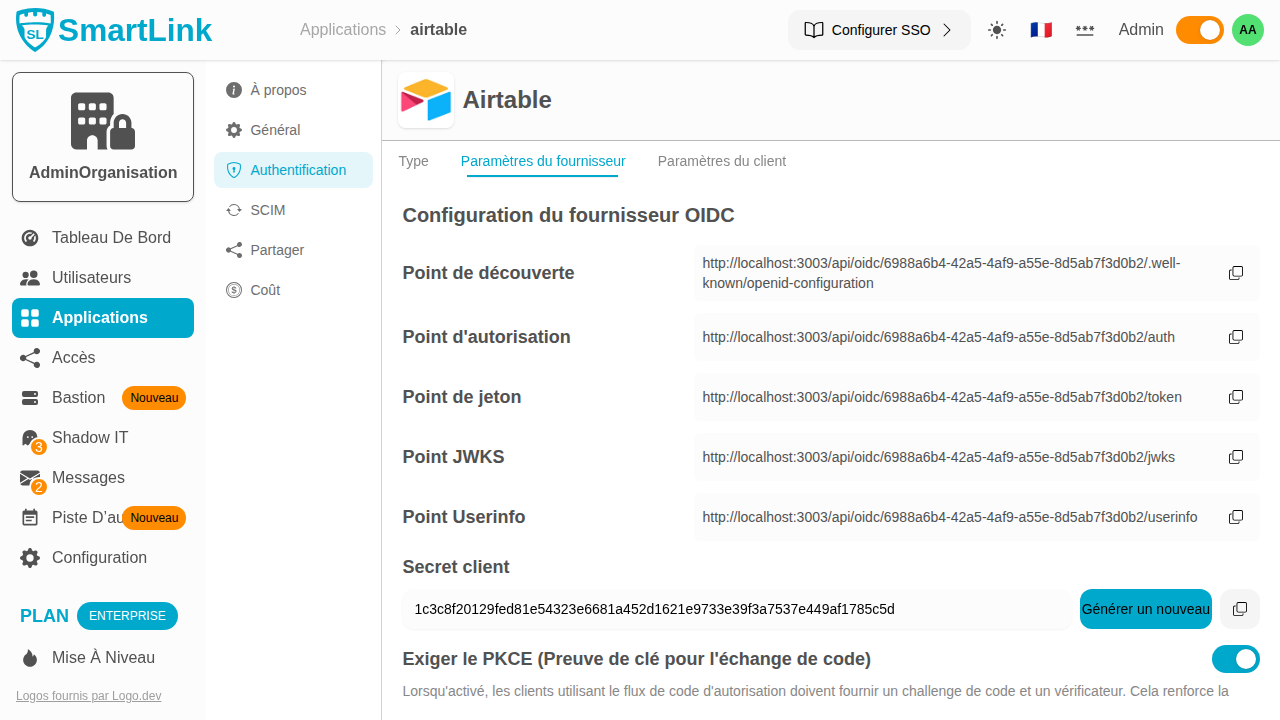

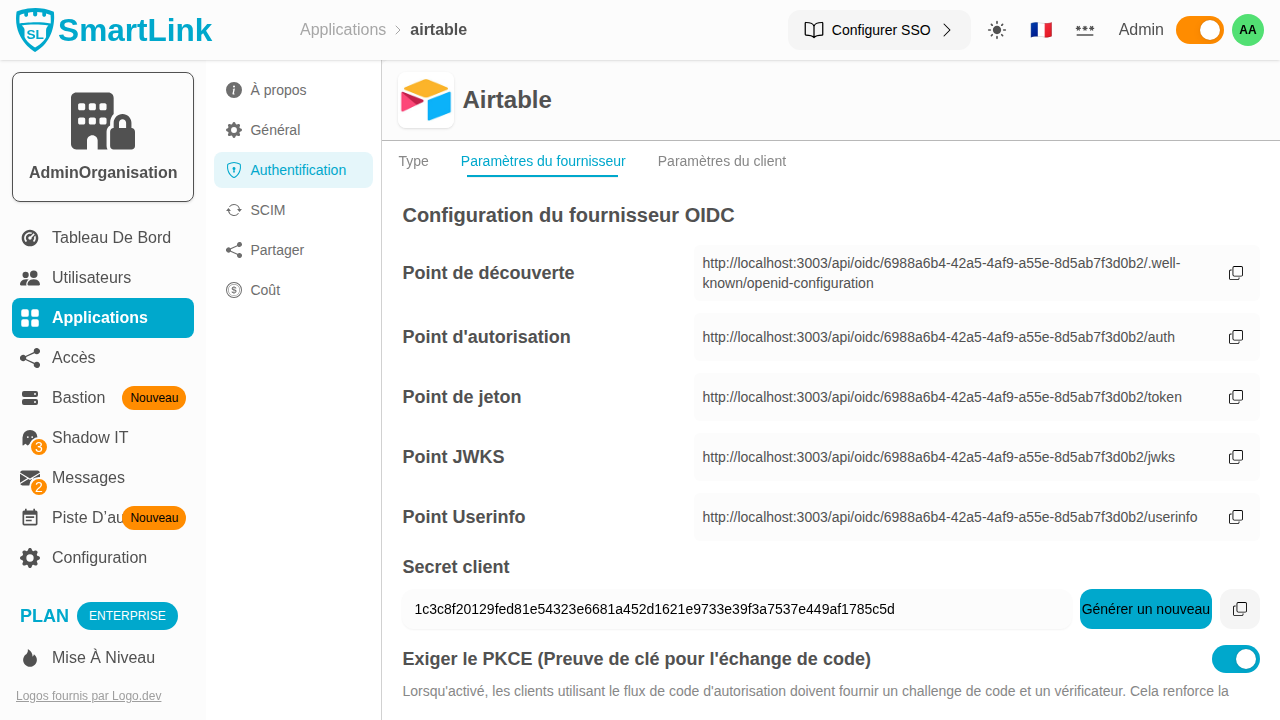

Das Register Provider-Einstellungen zeigt die von SmartLink automatisch generierten OIDC-Endpunkte:

| Endpunkt | Beschreibung |

|---|---|

| Entdeckungs-Endpunkt | URL zur automatischen Konfigurationsentdeckung von OIDC |

| Autorisierungs-Endpunkt | URL für OAuth2-Autorisierung |

| Token-Endpunkt | URL zum Austausch des Autorisierungscodes gegen ein Token |

| JWKS-Endpunkt | URL der öffentlichen Signaturschlüssel der Tokens |

| Benutzerinfo-Endpunkt | URL zur Abruf von Benutzerinformationen |

Es ermöglicht auch die Konfiguration von:

- Client Secret : Gemeinsames Geheimnis zwischen SmartLink und Ihrer Clientanwendung

- PKCE : Erhöhung der Sicherheit des Autorisierungscode-Flusses (empfohlen)

- Subjekt-Identifier : Feld, das als eindeutige Benutzerkennung in den Tokens verwendet wird (

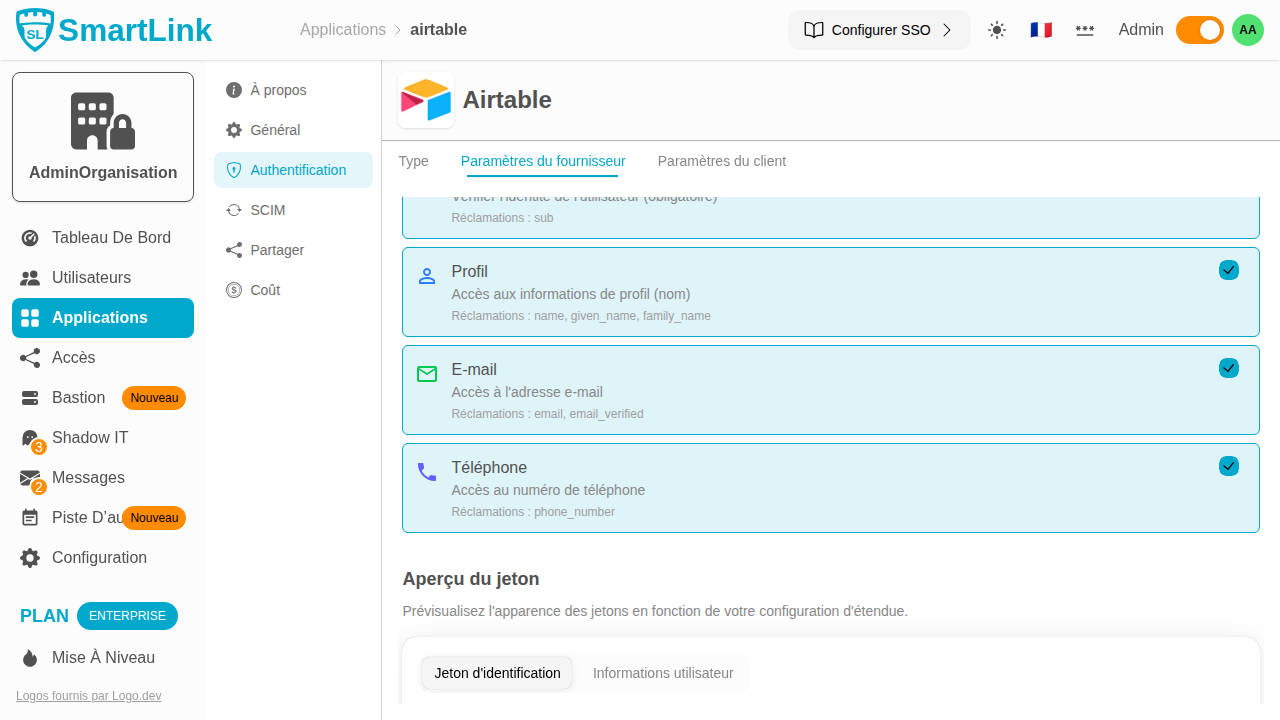

membershipIdoder E-Mail-Adresse) - Erlaubte Scopes : Bereich der zugänglichen Daten (

openid,Profil,E-Mail,Telefon) - Weiterleitungs-URIs : Erlaubte URLs für die Weiterleitung nach der Authentifizierung

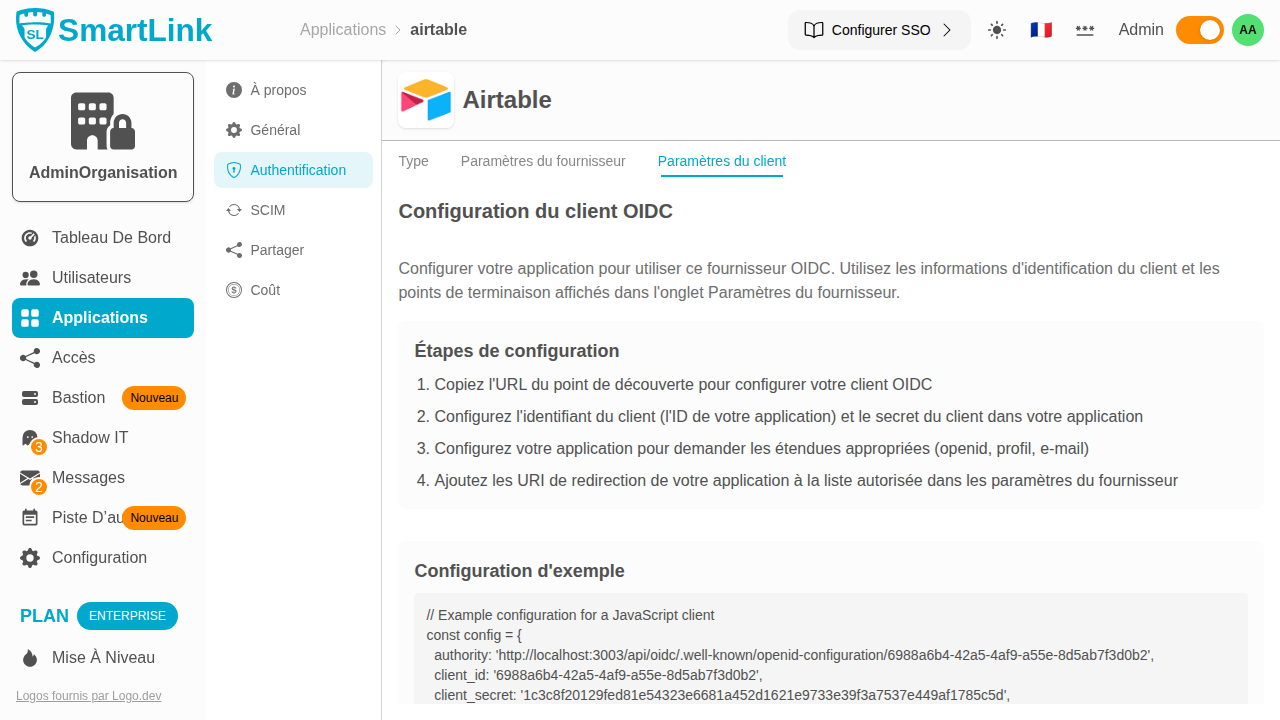

Client-Konfiguration

Das Register Client-Einstellungen bietet einen Beispielcode zur Integration von SmartLink als OIDC-Anbieter in Ihre Anwendung.

Integrationsanleitungen

Schritt-für-Schritt-Anleitungen stehen zur Verfügung, um SSO mit den folgenden Anwendungen zu konfigurieren: