Configuration SSO

SmartLink agit en tant que fournisseur d'identité (IdP) et prend en charge deux protocoles SSO : SAML 2.0 et OpenID Connect (OIDC). Vos applications externes délèguent l'authentification à SmartLink — vos utilisateurs se connectent une seule fois et accèdent à toutes leurs applications.

Accéder à la configuration d'authentification

Depuis la liste des applications, ouvrez le menu d'actions d'une application, puis cliquez sur Modifier.

Sur la page de l'application, sélectionnez l'onglet Authentification. Choisissez ensuite le protocole souhaité dans le menu déroulant : SAML2 ou OIDC.

Configuration SAML 2.0

Sélectionnez SAML2 dans le menu déroulant pour activer ce protocole.

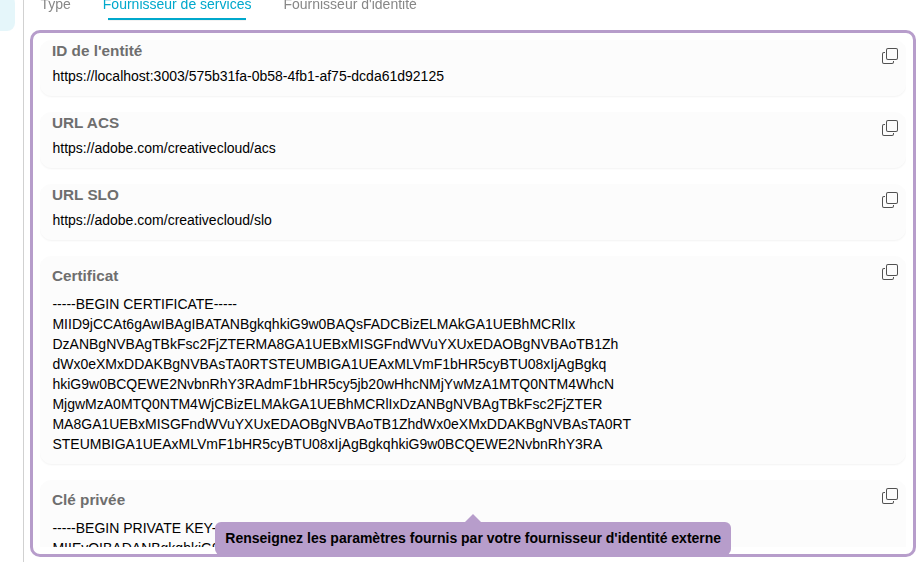

Paramètres Service Provider

L'onglet Service Provider contient les informations de l'application externe (SP) à déclarer dans SmartLink afin qu'il puisse lui envoyer les assertions SAML :

| Paramètre | Description |

|---|---|

| Entity ID | Identifiant unique de l'application externe (Service Provider) |

| ACS URL | URL de l'application externe qui reçoit les assertions SAML (Assertion Consumer Service) |

| SLO URL | URL de déconnexion de l'application externe (Single Logout Service) |

| Certificate | Certificat public du Service Provider pour vérifier ses requêtes signées |

| Private Key | Clé privée de SmartLink pour signer les assertions envoyées au Service Provider |

Paramètres Identity Provider

L'onglet Identity Provider expose les endpoints de SmartLink (IdP) à renseigner dans votre application externe :

| Paramètre | Description |

|---|---|

| Entity ID | Identifiant unique de SmartLink en tant que fournisseur d'identité |

| SSO URL | Endpoint SSO de SmartLink où l'application redirige l'utilisateur |

| Metadata URL | URL du fichier de métadonnées XML de SmartLink (import automatique possible) |

| Metadata | Contenu brut du fichier de métadonnées |

Des options avancées permettent d'ajuster le comportement de la signature et du protocole :

| Option | Description |

|---|---|

| Sign assertions | SmartLink signe les assertions SAML envoyées au Service Provider |

| Sign requests | SmartLink signe les requêtes d'authentification |

| Use HTTP | Autorise les connexions HTTP (déconseillé en production) |

Configuration OIDC

Sélectionnez OIDC dans le menu déroulant pour activer le protocole OpenID Connect.

Paramètres Provider

L'onglet Provider Settings expose les endpoints OIDC générés automatiquement par SmartLink :

| Endpoint | Description |

|---|---|

| Discovery Endpoint | URL de découverte automatique de la configuration OIDC |

| Authorization Endpoint | URL d'autorisation OAuth2 |

| Token Endpoint | URL d'échange du code d'autorisation contre un token |

| JWKS Endpoint | URL des clés publiques de signature des tokens |

| Userinfo Endpoint | URL de récupération des informations utilisateur |

Il permet aussi de configurer :

- Client Secret : secret partagé entre SmartLink et votre application cliente

- PKCE : renforcement de la sécurité du flux authorization code (recommandé)

- Subject Identifier : champ utilisé comme identifiant unique de l'utilisateur dans les tokens (

membershipIdou adresse e-mail) - Allowed Scopes : périmètre des données accessibles (

openid,profile,email,phone) - Redirect URIs : URLs autorisées pour la redirection après authentification

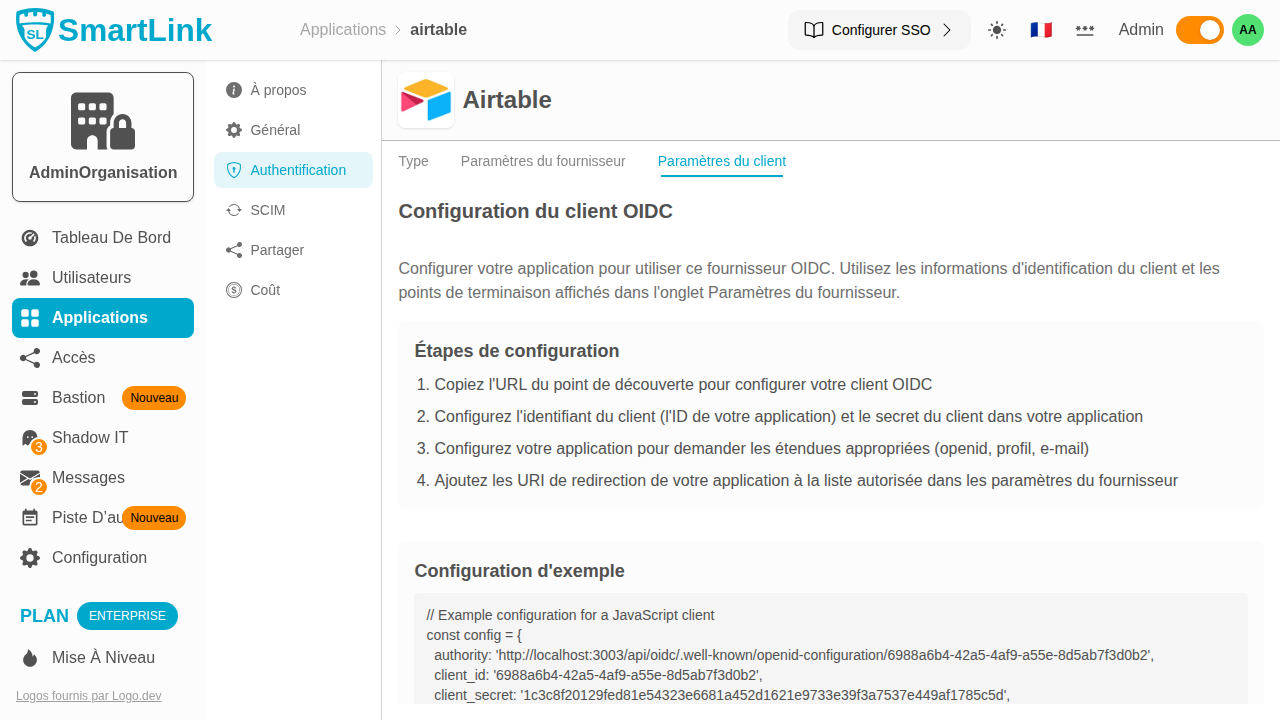

Configuration client

L'onglet Client Settings fournit un exemple de code prêt à l'emploi pour intégrer SmartLink comme fournisseur OIDC dans votre application.

Guides d'intégration

Des guides pas-à-pas sont disponibles pour configurer le SSO avec les applications suivantes :